はじめに

Network Watcherのネットワーク診断ツールで一番利用する機会が多いと思う、パケットキャプチャを紹介していきます。

問題が発生した場合にパケットをキャプチャして、解析して問題を解決します。

キャプチャされたデータはCAPファイルとなり、これはWireSharkなどで開くことができます。

キャプチャ

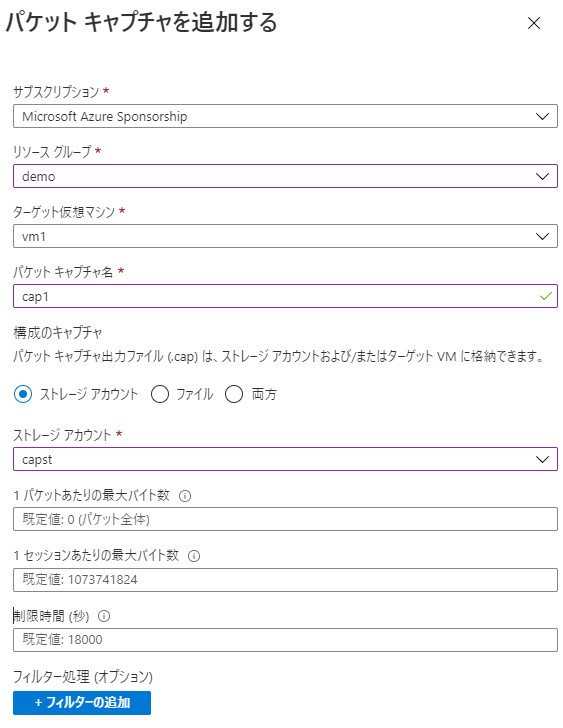

キャプチャの開始は、キャプチャの追加で行います。

対象とおなるターゲットの仮想マシンを指定し、キャプチャの出力ファイルの保存先を指定します。

ストレージアカウントに保存するのが無難だと思います。ポータルから直接ダウンロードできるためです。また、ファイルを指定した場合にLinuxを指定できません。

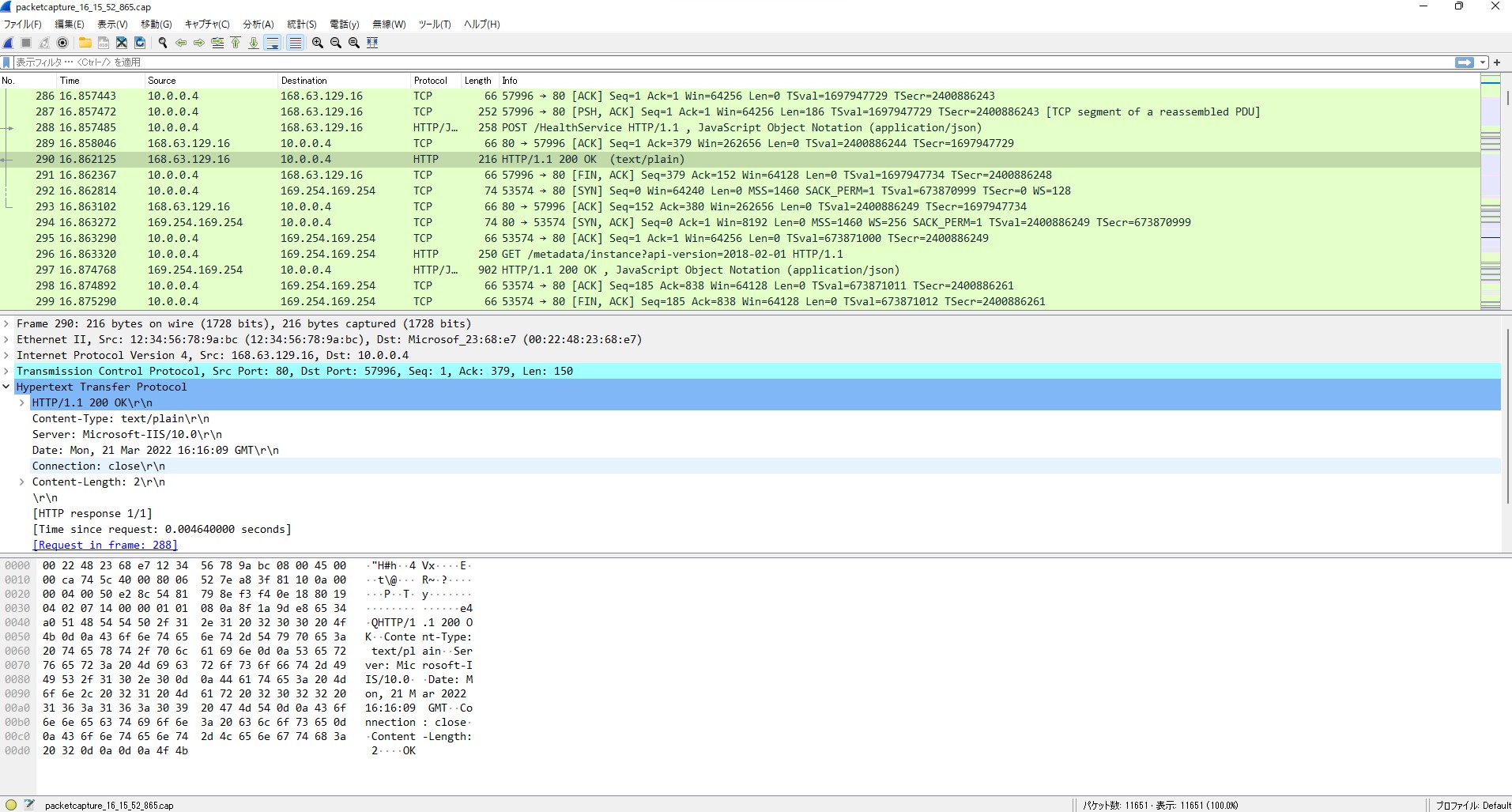

フィルターの処理も行えます。プロトコルなど指定できます。HTTPだけキャプチャを取得したい場合にはTCPで80番ポートを取得するなどです。

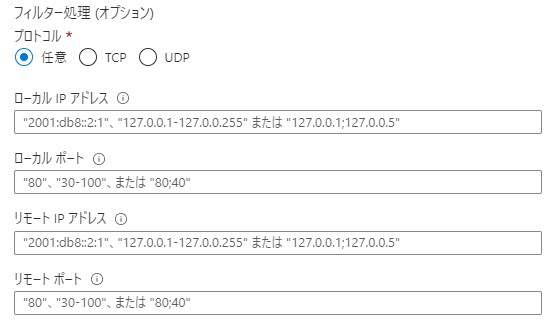

開始すると実行中になります。

キャプチャを終了する場合は右から停止します。

基本的なキャプチャはこれで終了です。

結果を確認

保存された結果はストレージからダウンロードすることができます。

対象の結果をダウンロードします。

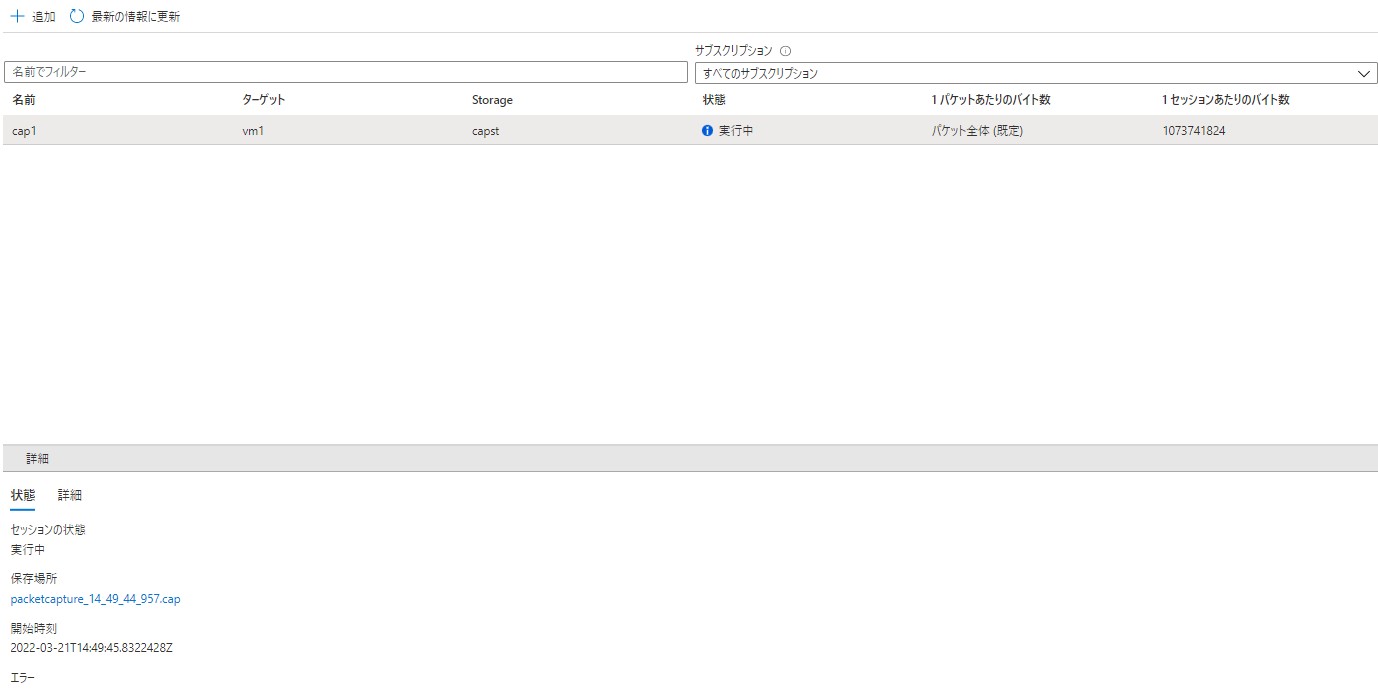

ダウンロードしたファイルはWireSharkで確認します。

下記はダウンロードしたファイルを開いています。HTTPにアクセスしたときのキャプチャを表示しています。

キャプチャの解析には別途専門の知識が必要となることも注意が必要です。

WireSharkの使い方も必要になります。

以上でパケットキャプチャの一連の流れは終了です。

まとめ

パケットキャプチャは、通信で問題が発生した場合にたどり着く最終地点です。パケットを確認することで問題を細かく把握することができます。

Azureでのパケットキャプチャだけでなく、基本的に抑えておくよいと思います。